在国内移动支付盛行的时候隔壁日本也在推行这种支付方式,国内目前线下最常用的是支付宝以及微信支付。

而在日本并没有市场占有率非常大的移动支付方式,即便是苹果的Apple Pay 在日本的使用率也没有那么高。

于是现在的情况是日本部分大型公司各自推出自己的移动支付,不管是互联网公司还是实业公司都在这么干。

上线就出现严重安全事故:

线下便利店连锁集团 7-11 在日前推出名为7Pay的移动支付产品,该集团也希望能在日本移动支付市场分羹。

这款移动支付产品与国内的支付宝以及微信支付基本相同,需要付款时出示付款码给店员扫码即可完成支付。

但仅在次日该支付方式就被发现存在严重安全事故,有不少注册绑定银行卡的用户未购物的情况下遭到扣款。

随后该集团确认存在安全漏洞并宣布暂停7Pay支付,同时高管出来道歉并表示将为所有被盗刷用户进行赔偿。

奇葩的安全验证逻辑:

出现盗刷的主要原因是7Pay被发现竟然可以使用非用户的注册邮箱重置密码,也就是可以重置任意用户密码。

其产品设计逻辑是当用户填写姓名和生日以及邮箱即可重置密码,但缺少必要的验证导致任意邮箱均可重置。

至于生日方面如果用户没有主动更改自己的生日,那么系统默认的生日是 2019年1月1日 所以更容易被重置。

简单来说攻击者只需要输入用户姓名加上默认的生日,然后就可以大规模重置用户的账号密码然后发起支付。

7-11高管:两步验证是什么东西?

在被爆出安全事故后该集团已经立即暂停支付产品的使用,同时高管召开新闻发布会道歉并接受媒体的采访。

在新闻发布会上有记者问称为什么该支付产品未部署两步验证,如果有两步验证攻击者也无法登录用户账户。

不过7-11 集团高管反问记者两步验证是什么东西?显然这个全球性的便利店连锁集团在 IT 方面的能力不足。

反观整个事件主要是其支付产品的开发存在巨大问题,没有校验邮箱、没有两步验证、还把生日当关键验证。

然而更大的问题在于漏洞修复上:

在用户发现盗刷后 7-11 目前已经暂停支付产品的使用,同时该集团公司也在着手对漏洞进行修复以便恢复。

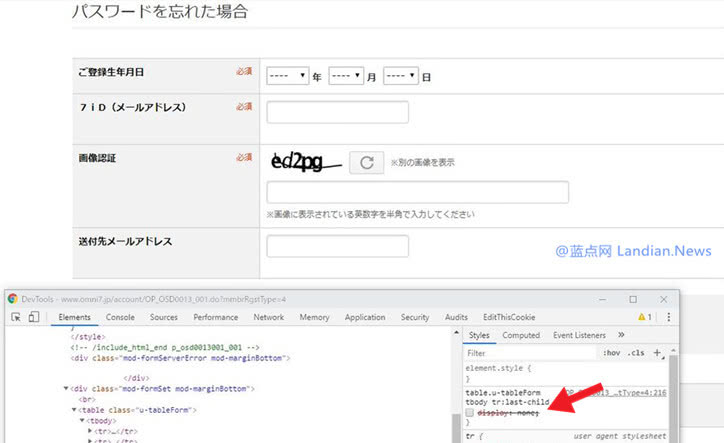

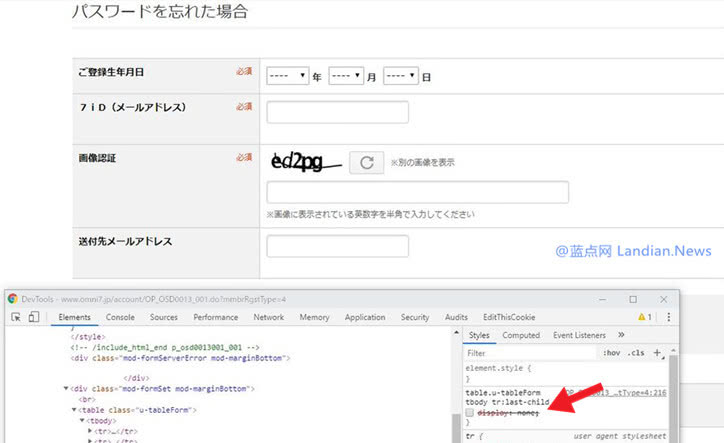

然而这家公司的漏洞修复方式让人哭笑不得:在网页上把通过邮箱输入框隐藏起来。以为这样也就算是修复。

也就说只要通过浏览器的F12 开发者工具将样式表的隐藏代码手动删除,就可继续重置其他用户的账号密码。

说难听点这就相当于是把脑袋塞在沙子里然后还大叫一声“你看不见我”,这种修复方式无疑让人感到担心。

日本有开发者进行测试后确认当前仍然可以通过任意邮箱重置用户的密码,简单来说就是漏洞压根没有修复。

7-11这个小机灵鬼:1秒修复漏洞(图片来自8764N)

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。