新型DDoS攻击滥用常用HTML5属性导致受害网站瘫痪。

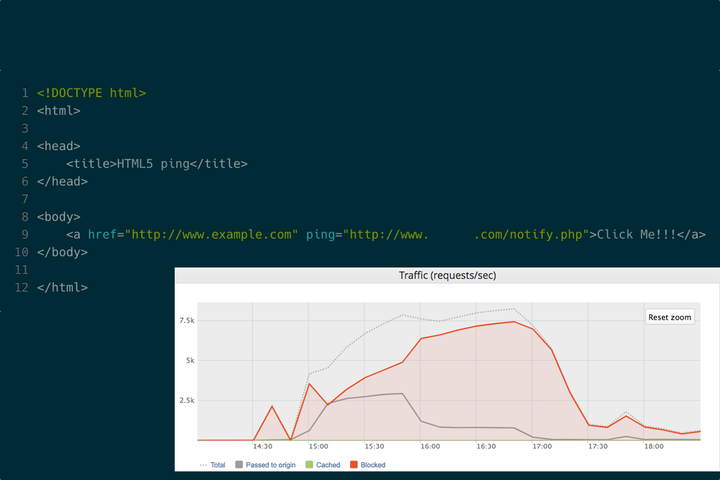

上周,安全公司Imperva报告称发现一起滥用 HTML5 <a>标签 ping 属性的DDoS攻击,4小时内生成了7,000万流量请求。该ping属性旨在供网站用作通告用户跟随页面上给定链接的机制。ping通常只是单次行为,但Imperva发现,黑客找到了将ping放大成持续性数据流发动DDoS攻击的 *** 。

Imperva安全研究人员 Vitaly Simonovich 向媒体透露:攻击者可能是用社会工程 *** 迫使用户访问了含有恶意JavaScript的网站。该脚本在ping属性中产生通往目标网站的链接,并在无用户参与的情况下点击该链接。用户在该页面停留多久,自动生成的点击动作就持续多久,不断将ping反射回受害网站。

Imperva对该攻击的分析解释称,用户点击该超链接时,带 “ping” 的POST请求就会发送至该属性指定的URL,其头部还包含有 “Ping-From”、“Ping-To” 和 “text/ping” 内容类型。

Imperva发现的攻击能够利用4,000个用户IP,其中很大一部分源自中国。该攻击持续了4个小时,峰值时每秒请求数(RPS)7,500个,造成目标网站承受了7,000多万流量请求。

Ping攻击怎样致瘫服务器

ping本身不足以干扰Web服务器,事实上,Web服务器本就要经常承载ping请求。ping请求带宽要求不高,不能构成大规模DDoS攻击,耗不尽目标服务器的可用带宽。

然而,Imperva发现的DDoS攻击不是基本的ping,可通过以下两种方式冲击Web应用服务器:

1. 用高RPS针对Web服务器,该服务器将被迫处理DDoS攻击而无法处理合法流量。;

2. 通过注入点攻击Web服务器可导致高资源占用。例如,登录表单会引发数据库查询操作。

7,500 RPS 距离大型DDoS攻击还很远,有些规模庞大的DDoS攻击能达到10万RPS以上,但已足够拖死中型网站的可用性了。

抵御 ping DDoS

有多种途径可以减小 ping DDoS 攻击风险。

Imperva建议,无需在Web服务器上接收ping请求的公司企业可在边缘设备(防火墙、WAF等)封禁包含 “Ping-To” 和 “Ping-From” HTTP头的任何Web请求。DDoS缓解服务也可以用来帮助限制风险。

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。