前言

"过启动"、"过 *** "、"单文件"……这些流传于黑产木马团伙中的专有名词,旨在体现作者其"高超技术"。与之相对应的,则是受害者的网银被盗刷,游戏账号被盗,隐私被窃取时的"悲惨遭遇"。

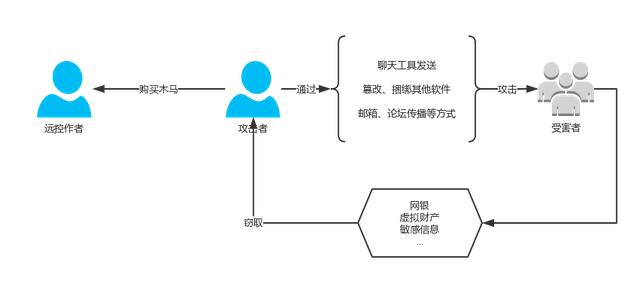

远控木马传播方式有很多种,其中一类主要依托于即时通讯类软件(如 *** 、微信、YY等),通过社会工程学对特定对象进行攻击,我们称其为"假面远控"。其攻击的目标则主要选择 *** 游戏玩家或网银用户。具体的攻击流程通常是将恶意程序伪装为图片、文档发送给目标用户,有时也会 *** 虚假程序安装包,通过投递下载站,搭建虚假网站方式骗取用户下载。与此同时,木马 *** 团伙也会持续与安全厂商进行对抗。这其中包括代码层面从加单加壳到强加壳加密,文件碎片化的演变;执行方式上从落地启动到动态加载的演变;通信层面不断更新远控通讯协议,从直接上线转为间接方式获取上线信息的演变;乃至对合法应用的劫持几乎也不断推陈出新,甚至演变出了利用伪造的材料骗取证书颁发机构颁发虚假证书的手段。

在这条黑色产业链内部,有着明确的角 *** 分:有木马作者、有销售平台、有传播者、有销赃者……从恶意代码的 *** 到最终的获利组建了一条完整的链条。

运作分析

木马的 ***

负责该环节的人即是木马作者,他们 *** "免杀"木马后出售给"购买者",并在一定时间内提供维护和更新。我们通过对现有"免杀"木马的编译器特征检测,发现其中"易语言"占很大比例,这可能是其包含的工具库丰富从而开发速度快以及学习门槛较低等原因所致。

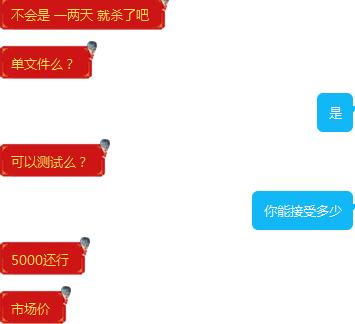

木马的销售

木马的销售常见的有通过架设网站公开宣传销售的,如下图,

也有通过贴吧, *** 群,论坛等向固定人群销售的。一些"高端"远控也会选择只向老客户以及"熟人介绍"方式的小范围内销售,一些"免杀"远控目前的市场价格已经达到约5000元/月。

木马的传播

"攻击者"拿到了"免杀"木马之后,就会想办法向目标进行投递。最常用的传播方式有下面几种:

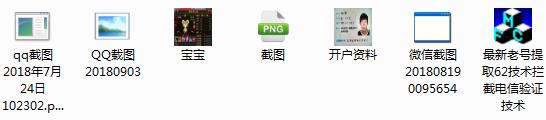

1. 通过在游戏大厅发广播,论坛贴广告的形式,诱骗用户通过聊天工具联系攻击者。之后利用 *** 、微信、YY客户端等进行传播。这种方式成功率较高,而且目标性很强,为了更好的欺骗目标用户,木马程序会使用比较具有"针对性"的名称。

2. 捆绑在正常软件、游戏外挂中,通过下载站、网盘进行传播。

3. 在搜索引擎购买关键词,通过钓鱼网站传播。这类传播方式中,木马一般捆绑在相应游戏的客户端中。

4. 此外,有少部分木马还会通过社区论坛,邮件等形式进行传播。

受害者画像

我们通过对中招用户的数据进行统计分类,其人群划分大致如下:

较为流行的假面远控团伙

· TorchWood主要成员来自江苏、广东、黑龙江、吉林一带。2014年开始活跃,以用户"网银"为主要攻击目标。比较典型的攻击案例是"使用CHM格式文件攻击目标用户",后期逐渐转向通过聊天软件发送木马,以诱导性的文件名称欺骗用户点击。

· GamePatch主要成员来自广州。2015年开始活跃,善于使用大量脚本对攻击中的各种攻击动作进行衔接和跳转,通常将 *** 的远控木马捆绑于其他软件中,常见的如"影音视频"、"棋牌游戏"、"私服客户端"等。

· YuanBao主要成员来自湖北。2016年开始活跃,17年开始使用"CHM文档攻击",后来自行架设网站,贩卖所谓的"企业远控"。从18年开始,开始通过替换用户计算机中常用软件的方式进行对抗,对抗更新频繁。

2018年上半年假面远控团伙技术对抗时间线

2018年1月:带有签名的应用劫持技术开始被广泛使用(知名事件如IVT签名应用劫持和shunwang签名应用劫持等)。

2018年3月:木马生成的应用劫持文件体积开始膨胀对抗安全软件检测。

2018年4月:假面远控开始尝试利用 *** 阻断技术对抗安全软件查杀。

2018年5月:木马尝试使用Lnk方式执行命令,企图绕过安全软件监控。

2018年6月起:假面远控的远端通信协议开始持续变化,与安全软件开始了持续性的协议对抗。

2018年7月:大量假面远控开始以 "Downloader"的形式出现,从远端服务器下载载荷到本地执行。此手法可以有效缩小木马自身体积方便传播,同时更加灵活的更新恶意代码。存放载荷的服务器后多转变为免费虚拟主机或是被入侵其他站点。

2018年7月:同时出现强壳加密、"模拟鼠标键盘消息"方式启动木马、使用虚拟机检测技术等手段,说明假面木马已经开始大量吸取其他类型木马的特性来提高自己的隐蔽性和与安全软件对抗的能力。

在此期间,木马作者使用了包括灰鸽子、forshare、小松鼠、大灰狼、gh0st、白金等数款远控软件,其更新频率由最初的每周更新逐渐转为每半天更新。

窃取用户财产与隐私信息

攻击开始之后,攻击者一般会通过盗刷网银账户、转移虚拟财产、窃取用户隐私数据等方式获取有价值内容,这也是攻击者"回本"的阶段。这个过程可能在几个小时或者几天内完成。

"网银"的窃取

"网银"被窃取的情况大致分为:

1. 中毒机器接入了第三方支付平台

2. 中毒机器开通了支付系统

3. 中毒机器内保存的身份证、预留手机号、姓名、银行卡号等重要信息泄漏

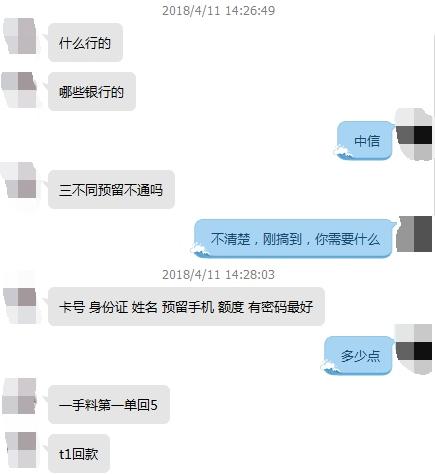

其中,第1,2种情况下,受害人多为小商家或 *** 卖家人群。攻击者以类似于商业活动一类的借口接近受害者并骗取信任。一旦植入假面远控成功,则会将受害者钱款转入"非法获得的他人银行账户",之后再想办法通过其他途径最终流到自己口袋。

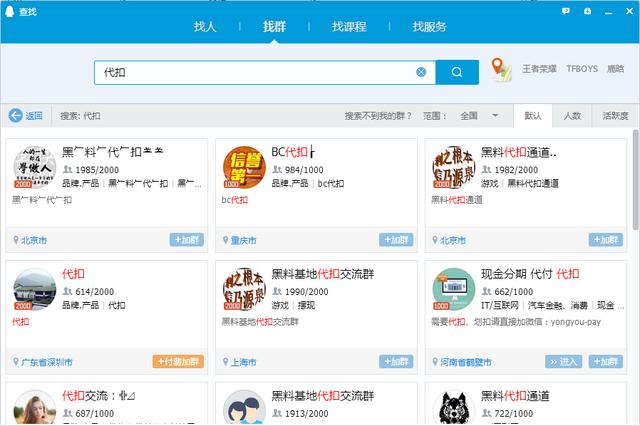

而对于第3中情况,通常经过"渠道 *** "进行"代扣"操作,之后扣除"返点"拿到剩下的欠款。

"虚拟财产"的窃取

对于虚拟数据来讲,通过平台内部的"自由交易"方式获取游戏财产后卖掉,或者直接出售掉被盗用户的账户。

结语

随着信息化的普及与安全软件的发展,以假面远控为代表的较为典型的"传统恶意程序"作者们也不会再仅仅专注于木马本身的开发和 "免杀"。各种新的攻击手法和攻击目标也将成为他们的拓展方向。

以近几年的对抗形势来看:

1. 应用劫持技术已然成为一大趋势。利用系统或各类软件的功能,使用各种手段拼接实施攻击。接下来的发展会成为木马应用劫持技术与安全厂商查杀技术之间的一场博弈。

2. 木马针对性更强。越来越多的木马团伙不再延续以往"撒网捕鱼"式的求量不求质的低转化率传播模式,而是变为更有针对性的点对点投放。对特定人群进行特定的针对性投放攻击——更精准的打击也带来更高的转化率。

3. 更频繁的迭代。专业的团队、明确的分工、完整的产业链,所带来的会是更高的利益转化率。而这又势必 *** 这个产业链的从业者更加勤奋的参与到与安全厂商的对抗中。今后木马的变种频率和技术水平,也都会进入到一个更高的迭代速度。

我们更会持续的跟踪、分析黑色产业并与之对抗,维护互联网安全。

相关扩展阅读

《远控木马巧设"白加黑"陷阱:瞄准网店批发商牟取钱财》:

《PotPlayer播放器极致优化版木马分析报告》:

《007黑客组织及其地下黑产活动分析报告》:

《棋牌游戏木马》:https://www.anquanke.com/post/id/146848

《常用软件劫持》:https://mp.weixin.qq.com/s/rd0ifs-cGmHpcoe-YlKwUw

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。