黑客攻击什么目标可以牟取更大利益?

比如,比如,重庆市渝中区公安分局破获一起涉嫌利用某电商平台系统漏洞非法牟利的案件。某商业管理公司报警称,他们的电商平台数据在今年 5 月出现异常,估计被黑客利用网站代码漏洞,恶意透支,通过第三方交易平台购买话费、油卡、实物等进行消费,共造成 140 余万元的资金损失。

140 万,很多啊!

不对,看看另一起新闻。据 Upbit 12月初发布的公告,这个平台被盗 34 万个 ETH ,损失将近 5000 万美元。

但是,这些都比不上惨兮兮的台积电。

2018 年,台积电遭遇勒索病毒攻击,导致多地生产线停摆,2 天内损失金额高达 11 亿人民币。不过,这算得上台积电的损失,不是黑客能赚到手里的钱。

之所以这样对比,雷锋网编辑想强调的是,黑客攻击工控设施,造成的结果是很严重的。

脆弱的OT

“很严重”有时不只指金钱上的损失。

最早让人大吃一惊的震网病毒袭击了伊朗的核设施,导致离心机损坏,伊朗的核计划推迟了两年。后来是纽约大坝泄洪闸被攻击,还有大家都知道的乌克兰电网系统被攻击导致两次大断电。

这两年很有意思,除了被勒索病毒大大搞了一把的台积电,还有同样被勒索病毒绊了一跤的一个国际铝业巨头以及一家中国汽车制造商。

这家汽车制造商还挺大,具体是谁我就不多说了。但是,这么大的厂商都能被勒索病毒搞得措手不及,由此可见,工控厂商在守卫安全这件事情上挺难做的。

没办法,只要工控设施与互联网连接,安全尺度的把握靠认知、靠技术、靠投入。不过,大家对工控安全的认知还真不在一个水平线上,总体而言,市场还在被教育的阶段,不然为什么这么多大厂商踩了坑?

我们先看看,坑在哪里。

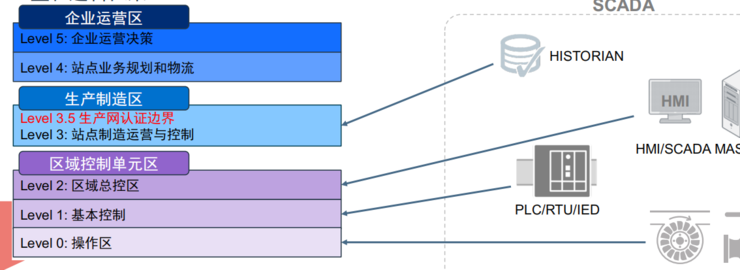

工业里面有一群大宝贝:工业生产环境中检测和控制的物理设备,以及工艺流程中涉及的各种硬件和软件,它们有个综合名字叫 OT(Operational Technology),核心组件包括数据采集与监控系统 (SCADA)、集散控制系统 (DCS)、可编程逻辑控制器 (PLC) 等。

这个 OT 由于涉及生产大计,以前厂商的策略是,要把它好好被保护在一个“专门的区域”里,它不能和 IT 连接,杜绝有人从互联网攻入的可能性,还要在专门的硬件上运行专有的控制协议,用的操作系统也得是专有的嵌入式的,谨慎起见,连接线缆也是特制的。

这种情况下,要想攻击它的 OT,可能只能靠协议、硬件本身的漏洞,肉身携带有病毒的 U 盘进入,或者挖个电缆了吧。

不过,现在随着传统企业(包括工控企业)拥抱互联网,OT 面临的情况完全不一样了,它和 IT 相连,采用通用的 internet 协议,运行在由 IT 发端的通用硬件上,操作系统也是主流的 IT 系统,并通过标准的 以太网或无线 WiFi 协议连接。

一个以前被保护得特别好的在安全上“涉世未深”的初级玩家被放到了互联网的丛林中,豺狼虎豹有很多手段进来。

比如, *** 由封闭到开放,OT/IT *** 共用同一 *** 设备互联,攻击者可以攻击和渗透 IT 系统,初级玩家的 IT 系统很可能设计得复杂但脆弱,有代码漏洞,配置错误,身份认证弱得没眼看。

比如,虽然厂商搞了内网隔离,但是隔离没做好,缺少 *** 安全设备有效地针对 OT/IT 网进行安全区域划分和进行安全运行状态的统一监控,导致攻击者通过一些手段在内网横行,感染更多的主机。

比如,缺乏对内而外的非法访问行为的检测,黑客直接进来搞破坏。

比如,缺乏对整个 *** 的检测和阻挡,没有全局意识,搞不清楚黑客的真实意图,很难定位安全威胁,就算“抓到”了攻击者,取证过程低效。

构造“免疫系统”

建立“免疫系统”的之一步,当然是搞清楚自家工厂里哪些需要重点保护。

其实,建立行业标准的组织早就给了我们一个基本框架:ISA-99/IEC62443制造和控制系统安全委员会给出了一个“工业控制Purdue分层模型”。

这种分区的模式受到了广泛认可,但是在实际应用过程中,没有哪家的工厂能用这么“简单和基础”的模型框架定义。

就像建房子,大家都知道房子的框架怎么搭,具体建造起来,还是五花八门的。

最近,雷锋网新认识了一个“建筑师”Fortinet ,他提出了一种基于工业控制Purdue分层模型的架构——Fortinet Security Fabric 的工控风险管理框架。

这种框架在基础框架上有什么不同?

这家安全公司是在 2000 年成立的,2004 年, Fortinet 与 IDC 共同提出 UTM(统一威胁管理)一战成名,2016 年,基于威胁检测及技术整合能力, Fortinet 提出 “Security Fabric”,其中包括 WAF、邮件网关、沙箱、威胁情报、终端安全、云安全、无线安全、IoT、SD-WAN 等多种安全解决方案,及其协同与联动的安全整体架构。

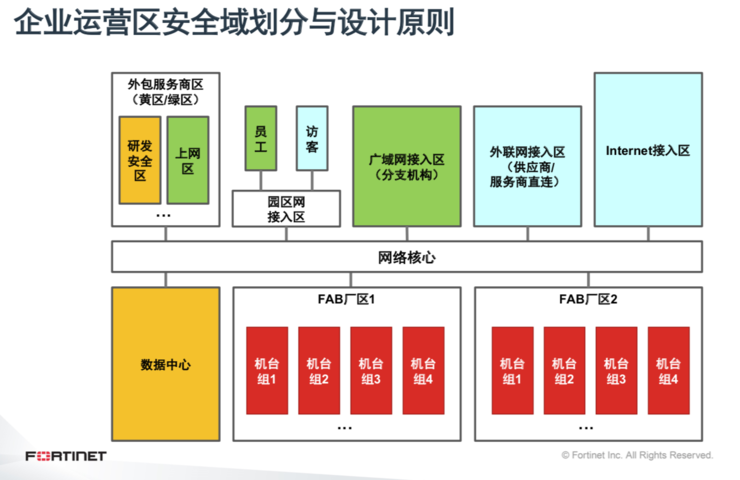

这时我们要上一张图了,与上述基础框架的划分不同的是,它的主要目标是,围绕仪表总线 *** 、流程控制局域网、区域总控 *** 、生产区域、企业环境等不同层面构建安全控制能力与分段安全保护。

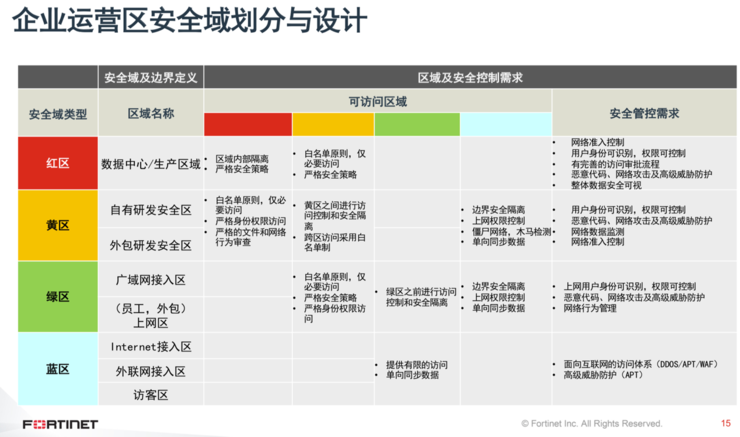

红区是重要的生产系统,需要通过独立的物理硬件进行部署,实现完全的访问控制(防火墙、入侵检测、沙盒、防病毒),提高更高级别的保护。黄区是自有研发安全区及外包研发安全区的相应次高安全区域,可根据情况采用独立或共享的 *** 及安全基础架构设施,需要通过虚拟桌面的方式访问。

绿区主要为安全级别比较低的业务系统进行部署,物理资源和安全措施可以采用共享架构。蓝区为用户接入区域,部署面向外网的前置服务器,安全等级比较低。

不久前,Fortinet Security Fabric 安全架构和 Nozomi Networks 解决方案进行了集成,提供了基于 SCADA 安全的主动防御能力。

目前来看,在 Fortinet Security Fabric 安全架构中,它主要打造的能力有四项:

针对已知威胁的可见性和分段保护:通过 FortiGate 防火墙、FortiGuard威胁情报服务等组件,从监控 *** 到流程控制 *** 进行,对于常见的 ICS/SCADA 协议、基于工业 IPS 特征进行识别和监控,通过集中安全管理报告实现自动化安全防护。 异常检测和响应:FortiSIEM 安全信息与事件管理解决方案可以在统一可扩展的解决方案中提供可见性、关联性、自动响应和补救措施建议,FortiGate 防火墙则提供从监控 *** 到控制 *** 的主动防护,在与 Nozomi Networks 安全解决方案的协同, 对 *** 的被动监控能力融合起来之后,支持用户对于异常行为进行及时响应。 OT Security Fabric 自动化联动:通过与 Nozomi 终端等第三方解决方案商的的联动与集成,增强在检测、发现、响应异常行为,并作出自动阻截攻击的能力。 攻击欺骗:FortiDeceptor 作为一个轻量级的专门针对 OT *** 的蜜罐, 快速创建一个伪造的“迷宫 *** ”,诱使攻击者进行攻击,进而检测到攻击者的活动详细信息,以在攻击真正造成损害之前进行遏制。顾虑与试验

不过,对于 Fortinet 而言,让市场完全接受这套 Fortinet Security Fabric 安全架构还是有难度的,甚至可以说,不仅是对 Fortinet Security Fabric 安全架构,对于任何一种工业安全架构,用户还抱着审慎的态度。

很多用户对 Fortinet 技术总监张略表示的担忧是:“你能保证设备串进去后不造成其他风险吗,比如设备坏了,我们的生产线不能工作了怎么办?”。

目前,为了解决这个顾虑,Fortinet 通过并联方式,进行安全可视化,营造出一个实验环境让对方看到这种风险是否是真的风险,这种风险真的被黑客利用会产生什么后果,让用户自己衡量,是否应该串联,这种风险与不串联遭受攻击造成的损失相比,哪种更严重。

“现在还处在客户认知觉醒期,对于不同方案大家都有评估,我们跟其他友商交流过,我们都认为市场面临短则一两年,长则两三年的培育期。”张略说。

坦白来说,OT 安全可能正处于 10 年前的 IT 发展期,工控厂商也在验证不同 OT 安全方案的效果,牵一发而动全身,工控厂商的忧虑无可厚非。不过,显而易见的是,在 IT 蓬勃发展期就锻炼出的攻击野兽显然不会等待 OT 安全的成长。

在他们的肆意进攻中,对 OT 安全方案提供商与用户而言,守卫安全都是极难的挑战。

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。