恶意软件

-

四种恶意软件常用的逃避技术

恶意软件逃避技术总是在不断演变,上个月的RSA大会上安全公司Lastline的联合创始人讲述了逃避技术发展的图景。这篇名为“逃避型恶意软件的揭露和解构”的报告,进进一步验证了一个观点:“杀毒软件没死,只是跟不上时代”。 报告指出,在2014年,只有一小部分恶意软件显示出了逃避的特性,但到了现在,相当大的一部分恶意软件会利用500种逃避技术进行任意组合,以避免被检测和分析。 Lastline指出,单个的恶意软件样本通常只具有10种逃避行为。不过研究表明,其中的四种是最常见的:环境意识、自动化迷惑工具、基于时序的逃避...

-

Google Play现高级“CAPTCHA绕道”恶意软件

研究人员发现谷歌官方软件商店(Google Play Store)的多个应用中隐藏有高级安卓恶意软件,且已潜伏了较长一段时间,但这类恶意软件造成的损害有多大目前尚未弄清楚。 “CAPTCHA绕道”恶意软件由来已久 “CAPTCHA绕道”恶意软件由反恶意软件公司Bitdefender发现,该公司研究员称该恶意软件非常复杂,能够通过人为的在线图文识别服务(Antigate.com)绕过CAPTCHA检测,然后让用户订阅高质服务。 该恶意软件于2014年底被***发现于第三方安卓应用商店,而最近则出现在谷歌官方软件商店的...

-

针对Mac的恶意软件数量正急剧上升

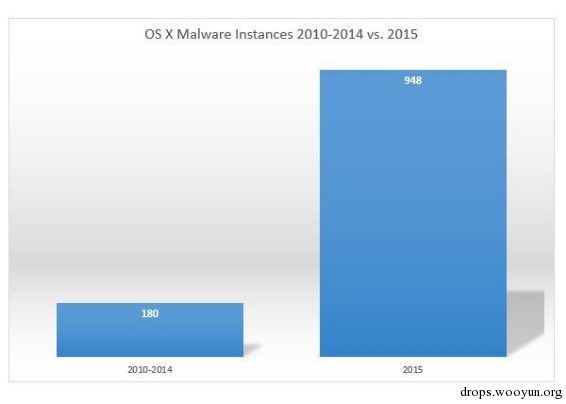

上周,Bit9 Carbon Black报告指出,2015年是针对OS X恶意软件是前五年的五倍。OS X恶意软件的崛起有些人会对此表示极大的担忧。但事实证明,这完全取决于你对它的担忧“恶意软件”这个词的定义。恶意软件是所有形式恶意软件的通用术语。病毒、木马、蠕虫、间谍软件、非法键盘记录器和远程访问软件都是恶意软件。只要是恶意的,就是非法的恶意软件。但也有一些软件处于灰色地带。PUP(隐匿LJ程序) ——虽然用户可能同意下载,但他们不想要的程序 ——有一些行为问题的应用程序,但实际上并没有越过非法禁线。广告软件...

-

eFast:山寨谷歌浏览器恶意来袭

最近,安全专家发现了一个叫做eFast 浏览器的新恶意软件。恶意软件表面上看起来像谷歌浏览器,但它被删除Chrome操作浏览器,然后自行安装更换Chrome浏览器,并将自己设置为默认浏览器。然后,当你打开它时“浏览器”恶意软件会把植入的广告推给你。eFast,把自己伪装成接近Google Chrome外观(如果不仔细看),然后控制用户系统。当您打开恶意软件时,会打开恶意软件“浏览器”播放植入广告,记录您的活动,然后将获得的数据转售给第三方公司。eFast的目标防恶意软件公司Malwarebytes 安全专家说:“删...

-

OS X那些事——恶意软件是如何启动的?

0x00 背景几天前,我一份报告,是美国网络安全公司bit9发布:2015: The Most Prolific Year for OS X Malware》报告的主要内容是2015年OS X恶意软件平台。bit9研究小组进行了10周的分析和研究,分析了1400个恶意软件样本。如下图所示,2015年恶意软件样本数量是前五年恶意样本数量之和的5倍。据估计,苹果将失明。Mac越来越受欢迎。报告指出的重点是:恶意软件的启动启动模式(Persistence Mechanisms)使用传统Unix技术越来越少,基本消失了。大...

-

假冒防毒软件借消费者恐慌心理施行欺诈

“你的手机存在***请立即下载病毒***进行查杀”。当你的手机弹出这个提示时,你会立即点击链接下载吗?一旦你这样做了,最有可能的事情不是让手机更安全,而是掉进去“毒窝”。趋势科技发现,一些犯罪分子PC欺诈技术转移到手机上,使用虚假的防毒软件传播真正的恶意软件,窃取用户信息,执行恶意广告和其他命令。趋势技术提醒用户在通过手机上网时不要相信此类提示信息,并在正式的第三方应用商店下载认证的安全防护软件。在这种恶意软件感染事件中,犯罪分子利用漏洞将恶意程序植入消费者手机,或者干脆利用弹出式恶意广告“警告”为了引起用户的恐慌...

-

赛门铁克:安卓平台现恶意 app,无需代码就能定制

据外媒报道,根据赛门铁克的说法Dinesh Venkatesan公布报告了解到,Trojan Development Kit app for Android(即针对Android平台开发木马开发套件软件)提供了一个非常容易使用的界面。目前,它正在中国的社交网络平台上传播。报告称,用户不需要编写任何代码,所有这些都可以在智能手机上完成。该软件可定制勒索信、解密钥、图表、代码算术操作,并在主机设备上播放动画类别。填写所有信息后,用户可以按下“Create(生成)”这个按钮。赛门铁克的文章指出,虽然该软件的目标是中文用...

-

Mac下的破解软件真的安全吗?

我们发现了很多Mac用户不太重视自己的安全。恶意软件逐渐增多,窃取用户隐私,监控用户日常行为,恶意推广广告, etc。所以要提高自己的安全意识,警钟长鸣。0×01 前言 小夏是个普通人Mac用户,有一天,他计划尝试思维导图来记录工作和学习。 他问同事小芳:“Mac思维导图软件有哪些好用?” 小芳:“XMind啊,非常实用的思维导图软件。” 小夏:“在哪里下载,要钱吗?” ...

-

现代恶意软件战胜网络防御措施的5种方式及措施

恶意软件是数据泄露的重要载体。研究表明,无论是最初的危害、恶意软件用于扩展或窃取网络中的数据,51%的数据泄露。然而,尽管恶意软件是关键的危害矢量,但企业无法抗拒在网络中肆意运行的数据窃取恶意软件。事实上,一些大型和最著名的数据泄露是由未检测到的恶意软件引起的。为什么?现代恶意软件的出现是为了避免传统的恶意软件防御措施。当前的恶意软件是复杂的多矢量危害武器采用了一系列避免危害和伪装技术来避免检测措施。破坏在人与防御者的游戏中,黑客将继续寻找一种始终领先现有防御系统的新方法。在这里,我们总结了现代恶意软件的五种常见规...

-

网络安全:人员、流程和技术

网络犯罪是不同规模组织面临的永恒威胁。为了保护自己免受成功数据泄露,IT团队必须保持领先于网络犯罪分子,以防止日益复杂的破坏。FortiGuardLabs研究发现,仅在2018年第三季度,每家公司就发现了114次破坏,每次破坏都代表了一名网络犯罪分子渗透网络并有机会泄露或泄露有价值的数据。网络犯罪分子所依赖的战略和破坏媒体总是在发展和变化。这是安全团队必须承担所有事故的经典问题,而网络犯罪分子只需要一次成功地打破防御。IT团队必须根据当前的威胁趋势不断更新防御。今天,物联网、移动恶意软件、加密劫持和僵尸网络是网络犯...