昨天下午,国内安全圈传出国内安全圈FortiGate(飞塔防火墙)4.x-5.07版本均存在SSH早在上周六,后门就在国外安全网站上seclists.org曝光。

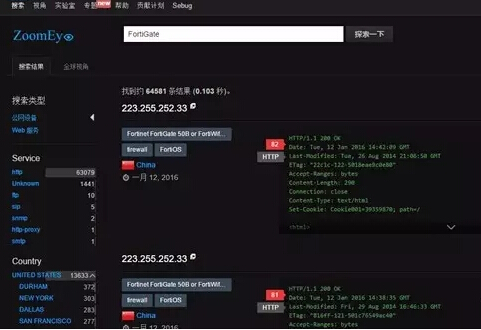

根据物联网搜索引擎ZoomEye据昨晚统计,互联网上飞塔防火墙设备后门的比例约为13.5%,牛君在此向忙碌了一夜、即将不眠的安全圈小伙伴致敬,大家辛苦了,安全产品不安全啊!

今天凌晨,飞塔官员发表紧急声明,称最近的公共安全问题早在14年7月就得到了修复和补丁。

官方原文如下:

近日被公开的这个安全问题已经被修复,并且在2014年7月作为Fortinet在确认约定的代码库质量和完整性的部分已经给出了补丁。这不是一个“后门”漏洞,但认证管理。我们的产品安全团队在常规检验和测试中发现了这个问题。

经过仔细的分析和调查,我们可以确认这个问题不是由任何组织、内部或外部的恶意行为引起的。

若正在使用:

FortiOS v4.3.17 或任何FortiOS v4.3 更新版本(2014年7月9日后发布)

FortiOS v5.0.8 或任何FortiOS v5.0 (2014年7月28日月28日以后发布)

任何版本FortiOS v5.2 或v5.4

你不会受到这个问题的影响。

强调:

1. 任何技术问题都可以打 *** :400-600-5255。

2. 如果用户运行FortiOS版本为受影响版本(不在声明中的版本覆盖范围内)。我们建议用户升级/更新FortiOS版本不受影响:

FortiOS 4.3: 升级到 FortiOS 4.3.17 或更新版本

FortiOS 5.0: 升级到FortiOS 5.0.8 或更新版本

或者:

关闭所有接口SSH管理,只用Web GUI替代,或者使用GUI上的console组件进行CLI接入。

如果SSH必须进行访问,在5.0版本可以强制SSH访问只允许授权IP通过策略配置地址访问。

原文地址:http://www.aqniu.com/news/13085.html

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。