有些时候nmap嘈杂的扫描会触发主机或 *** IPS报警。所以扫描时使用一个可行的选项ARP Ping。让我们来看看一个C使用使用命令nmap -PR 192.168.0.0/24进行ARP Ping扫描时的数据包分布。

没有很多ARP数据包,对吧?namp端口扫描也是如此。如果我们想进行无声扫描,我们可以使用默认网关的一些功能,一直到所有ARP表中所有存活的主机发送ARP请求。让我们举一个例子:

同样,我们也可以使用它scapy代码如下:

目前,我们 *** 上有6个生存主机,但只收到了2个响应。哪里出了问题?事实证明,我们完整的ARP数据包。模仿网关发布的数据包。ARP让我们先回顾一下数据包ARP数据包头部结构:

我们只设置目标地址而不设置所有其他字段。那么我们需要设置哪些字段呢?

1.opcode:置为1(请求包)

2.hardware type:1(以太网)

3.protocol type:置为0x0800(IP)

让我们再试一次:

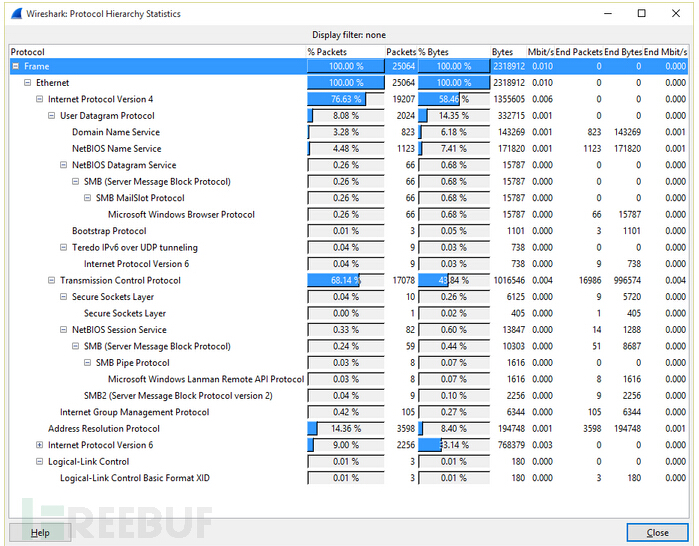

这种扫描还是相对比较安静的,我们来看下数据包分布:

Scapy它仍然很强大。如果您在渗透测试中有一些特殊需要的功能,您可以使用相关图书馆自己编写一个小工具。

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。