新发现的勒索软件家族通过勒索软件服务(RaaS)提供商业模式,让 *** 罪犯轻松定制自己的恶意软件。

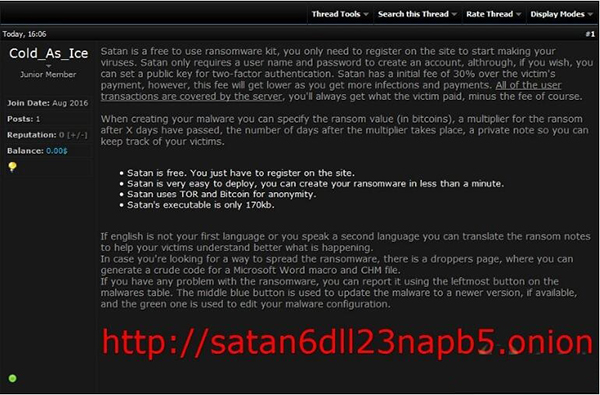

该勒索软件家族由安全研究员组成Xylitol发现,命名为“撒旦(Satan)”,任何有意的罪犯都可以使用它,因为它只需要创建一个帐户。勒索收入只需给作者30%,让作者RaaS很有吸引力。

事实上,该RaaS有意让使用者不用投入太多精力,因为它会处理赎金支付和新功能的添加。不过,成为会员得收点发行费,但开发者宣称,成功的案例会奖励更高的赎金支付提成。

“撒旦”RaaS该服务的描述写在网站的欢迎页面上。注册用户可以通过多个页面访问控制台并设置自己的勒索软件。这些设置页面包括:恶意软件、释放器、翻译、账户、通知和信息。

“恶意软件”在页面上,罪犯可以定制自己的勒索软件:设定赎金金额、赎金天数和过期增长率。“释放器”辅助会员创建恶意微软页面Word宏或CHM恶意软件通过垃圾邮件或其他方式发送安装程序。

会员可在“翻译”在“账户”页面跟踪被感染受害者的数量、支付数量和其他信息。“通知”来自显示的页面RaaS而开发者的消息“消息”页面则是为“客户服务”请求所设。

“撒旦”运营商会特别要求会员不要与会VirusTotal共享下载勒索软件样本,降低安全制造商遇到变体的可能性。该服务目前在地下论坛上做广告,介绍了恶意负荷和利润模式。

为避免分析,“撒旦”勒索软件内置了大量的虚拟化检查,只要感觉自己在虚拟机中运行,进程就会立即终止。如果检查通过,恶意软件会注射自己TaskHost.exe然后开始加密感染计算机上的文件。

安全研究人员仍在分析350多种文件类型的加密算法。他们现在知道的是,恶意软件将在加密文件的文件名称后添加.stn后缀,而不是在编码文件名之前。

在加密过程中,“撒旦”在每个包含加密文件的文件夹中释放一个名称“HELP_DECRYPT_FILES.html”勒索信。加密所有文件后,它将运行cipher.exe程序,清除C盘上未使用空间的所有数据。

“撒旦”包括勒索信***的受害者ID和一条通向TOR匿名支付网站URL,以及用户恢复加密文件的指令。勒索信还声称使用了它AES-256和RSA-2048然而,加密算法还有待证实。

版权声明

本文仅代表作者观点,不代表本站立场。

本文系作者授权发表,未经许可,不得转载。